1、摘要

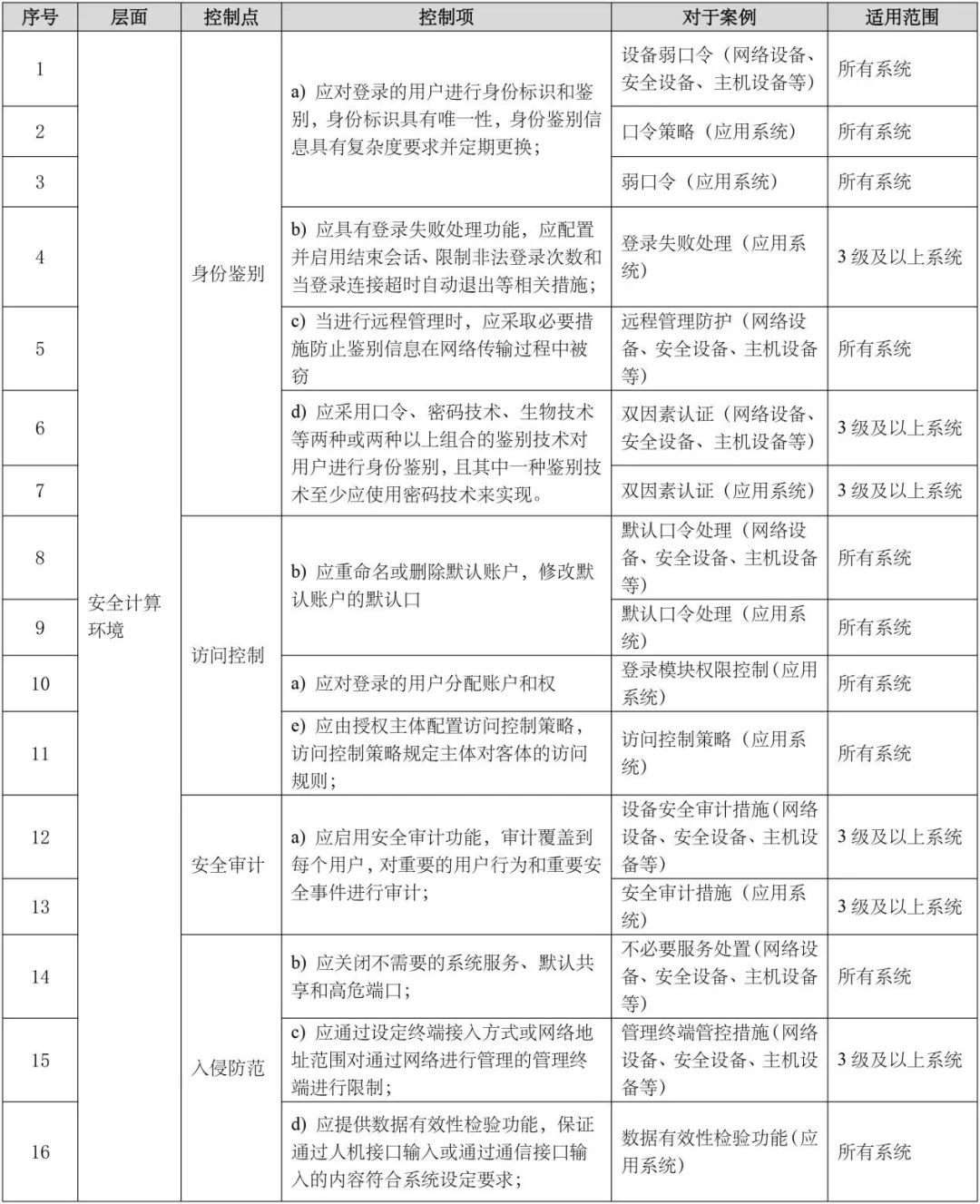

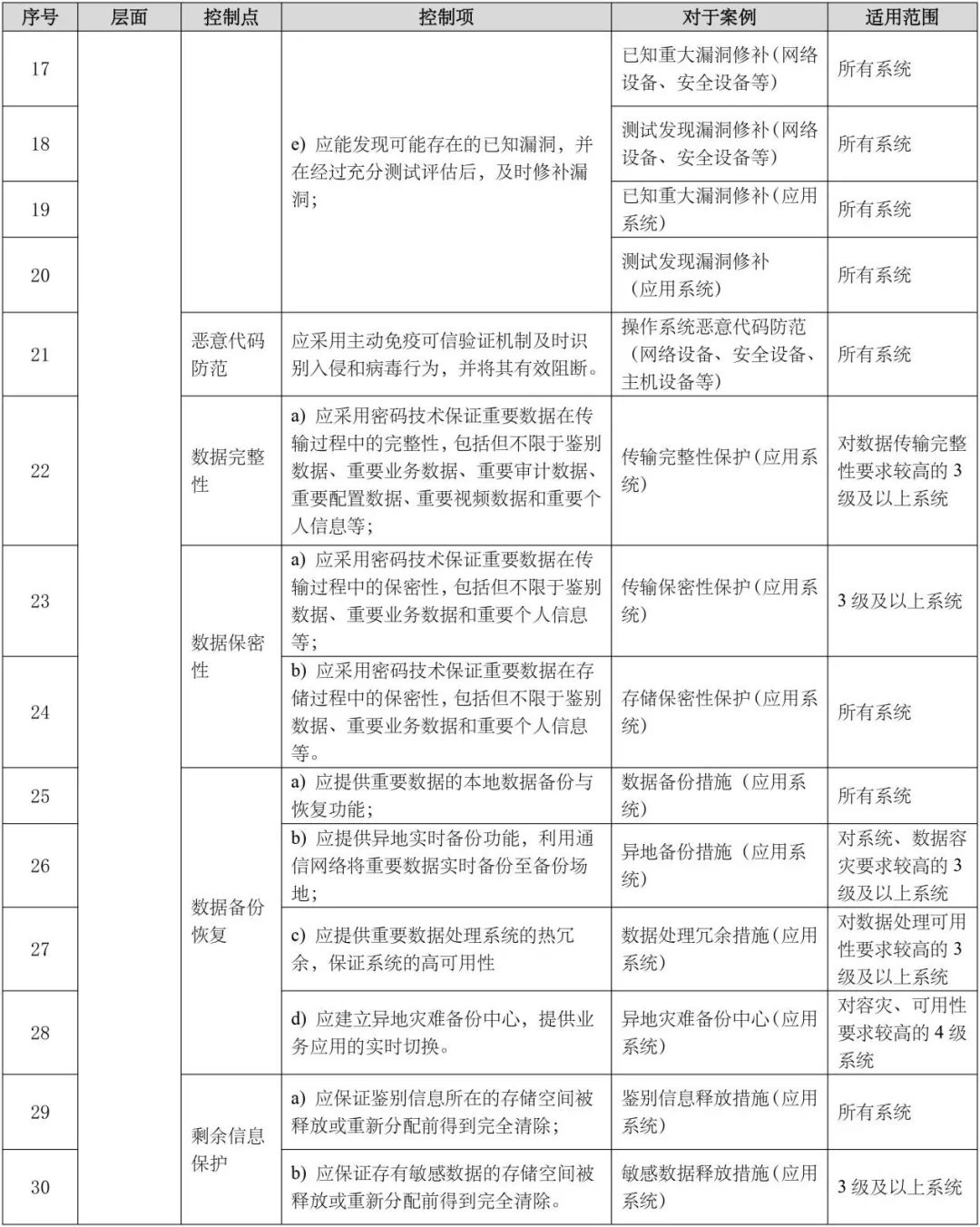

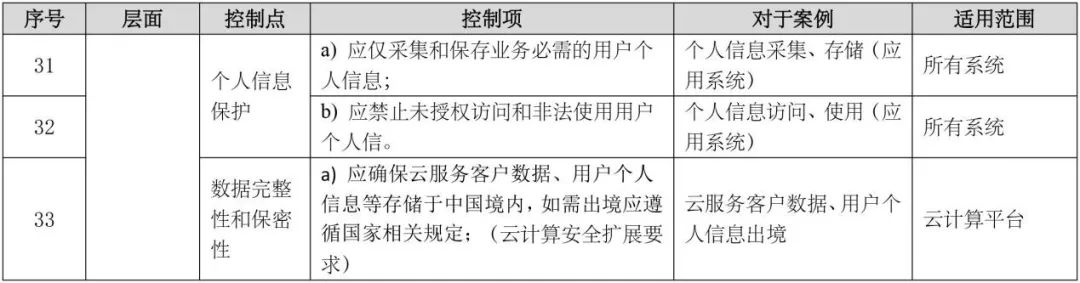

既然云等保采用的标准相较与通用的等保的是通用标准标准有差别,那云等保项目中测评机构测评的是什么,最终的成果是什么?作为用户在做云等保时候需要注意是?因此,《高风险判定指引》在“安全计算环境”方面侧重于安全功能的实现,例如:口令策略设置、登录失败处理机制、访问控制措施都是较为基础的安全功能;对三级及以上系统,必须使用双因素身份认证技术的目的是:即使密码被破解的情况下,还有另一种身份鉴别机制提供双重保障,实现“纵深”防御。

2、解析

云等保项目中采用的标准是:等级保护2.0通用标准(删减版)+云计算扩展组合的方式。各类的网络安全设备的要求主要是这几个方面:

| 方面 | 要点 | 手段 |

|---|---|---|

| 身份鉴别 | 提供身份鉴别技术 | 口令密钥,登陆策略,短信验证 |

| 资源控制 | 设备监控,安装和权限最小化,检测告警 | 网络设备的监控,服务器的监控 |

| 入侵防御 | 记录,告警,阻断 | 入侵检测系统 |

| 恶意代码防范 | 记录,告警,阻断,与网络恶意代码库分离 | 防病毒系统 |

| 剩余信息保护 | 空间释放,信息清除 | 登出注销 |

| 安全审计 | 审计保护 | 日志审计分析系统 |

| 访问控制 | 三权分离,权限最小化 | 设备的三权账号设置 |

| 备份加密 | 数据备份,存储数据加密 | 网络日志备份,应用数据备份 |

从上面表格中可以得出在在云等保的环境中剔除了交换机,防火墙等二层网络设备后,用户主要关注的就是服务器跟DB服务器的安全考虑。一般性的系统在计算环境中一般采用的是非技术方面投入的就是有日志存放,数据备份,服务器的防病毒。

3、高危项

具体控制项如下: